Инженер на удаленке

Американская компания KnowBe4, занимающаяся вопросами кибербезопасности, по ошибке наняла хакера на должность главного инженера-программиста. Об этом KnowBe4 сообщила в своем блоге.

Работать новый инженер должен был удаленно. Все этапы отбора и найма тоже происходили дистанционно.

Представители компании утверждают, что быстро разоблачили злоумышленника и негативных последствий удалось избежать: «Не было получено никакого незаконного доступа, и никакие данные не были утеряны, скомпрометированы или украдены из каких-либо систем KnowBe4».

Не проработал и дня

В KnowBe4 заметили что-то подозрительное, когда на служебный компьютер начала загружаться вредоносная программа. Рабочую станцию ??Mac отправили новому сотруднику по указанному им адресу. Как только она была получена, она немедленно начала загружать вредоносное ПО.

Система обнаружила серию подозрительных действий и оповестила Центр операций по безопасности (SOC). Когда поступили эти оповещения, команда SOC KnowBe4 связалась с пользователем, чтобы узнать об аномальной активности и возможной причине. Он сначала заявил, что не может говорить, а затем вообще перестал отвечать.

Согласно истории сеанса, атакующий выполнил различные действия для манипулирования файлами и попытался запустить несанкционированное программное обеспечение. Для загрузки вредоносного ПО он использовал Raspberry Pi.

Как хакер прошел отбор на вакансию?

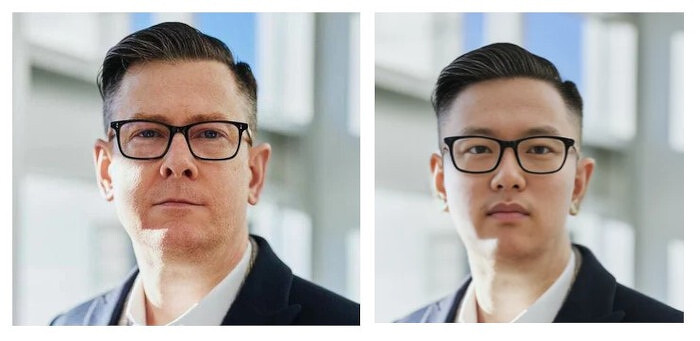

HR-команда провела четыре интервью на основе видеоконференций и подтвердила, что человек соответствует фотографии, предоставленной в его заявлении. Как позже выяснилось, эта фотография была изменена с помощью ИИ.

Кроме того, были проведены проверка биографических данных и все другие стандартные проверки перед приемом на работу, в том числе проверка рекомендаций. Подозрений не возникло из-за использования украденной личности реального человека.

«Субъект продемонстрировал высокий уровень мастерства в создании правдоподобной личности», — говорится в отчете пострадавшей компании о происшествии. Там утверждается, что это северокорейская «хорошо организованная, спонсируемая государством, крупная преступная группировка с обширными ресурсами».

Представители KnowBe4 объясняют, как работают такие группировки: «Фальшивый работник просит отправить его рабочую станцию ??на адрес, который по сути является "IT mule laptop farm". Затем они подключаются через VPN из того места, где они на самом деле физически находятся (в Северной Корее или в Китае), и работают в ночную смену, чтобы казалось, что они работают днем ??в США. Афера заключается в том, что они на самом деле выполняют работу, получают хорошую оплату и отдают большую часть в Северную Корею для финансирования своих незаконных программ».

Поделиться

Поделиться