Старт продаж

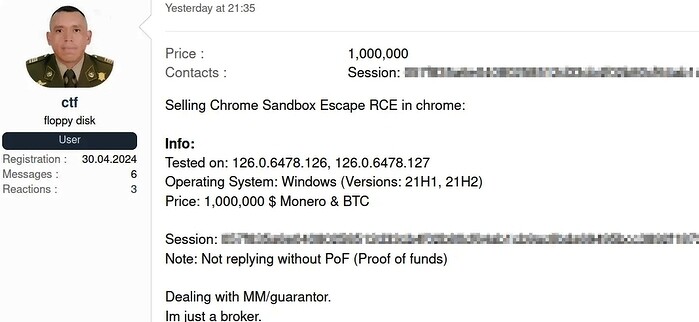

Один из участников темной паутины рекламирует эксплойт нулевого дня, направленный на Google Chrome. Эксплойт нацелен на версии 126.0.6478.126 и 126.0.6478.127 Google Chrome для операционной системы Windows под версии 21H1 и 21H2. Об этом в конце июня 2024 г. рассказали исследователи из компании ThreatMon. Эксплойт был выставлен на продажу хакером под ником «ctf» на форуме XSS.

В своем сообщении на форуме угрожающий агент подробно описал суть эксплойта, подчеркнув его способность потенциально исполнять удаленный код на затронутых системах. За этот эксплойт была назначена непомерно высокая цена в $1 млн, которая выплачивалась в таких криптовалютах, как Monero или Bitcoin. Примечательно, что киберпреступник не предоставил демонстрацию доказательства концепции, а настаивал на сделке через взаимно согласованного гаранта или посредника.

Подобные уязвимости представляют значительную опасность, поскольку позволяют злоумышленникам выводить софт из-под контроля пользователей. Подобные эксплойты могут позволить злоумышленникам выполнить произвольный код на системе за пределами ограниченной среды, тем самым скомпрометировав конфиденциальные данные или даже получив полный контроль над пораженной машиной.

Эти уязвимости, названные критическими, могут позволить злоумышленникам выполнить выход из песочницы и получить права root на хост-машине. Австралийская компания Tanto Security, специализирующаяся на кибербезопасности, подчеркнула серьезность этих недостатков, которые могут быть использованы для полного захвата ИТ-системы.

В начале этого года также сообщалось об уязвимости в механизме песочницы Judge0, системы онлайн-исполнения кода. Judge0 облегчает выполнение онлайн-кода для различных приложений, включая платформы электронного обучения и редакторы кода. В частности, недостатки в механизме изоляции позволяли злоумышленникам манипулировать символическими ссылками и выполнять произвольный код за пределами установленной среды.

Постоянное появление подобных уязвимостей для выхода из песочницы подчеркивает важность практики кибербезопасности и оперативного управления исправлениями. Организациям и частным лицам рекомендуется сохранять бдительность, своевременно применять обновления безопасности и использовать стратегии «глубокой обороны» для снижения рисков, связанных с подобными эксплойтами.

Google патчит дыры пачками

В конце 2023 г. американская транснациональная корпорация Google выпустила экстренные патчи для устранения очередной 0-day уязвимости в браузере Chrome. Известно, что этот баг уже находился под атаками и стал восьмой уязвимостью нулевого дня в Chrome в этом году. Уязвимостью, получившую идентификатор CVE-2023-7024, обнаружили собственные эксперты Google Threat Analysis Group (TAG).

Это далеко не первая уязвимость нулевого дня в Chrome, исправленная в 2023 г. Ранее разработчики Google устранили в браузере следующие проблемы, уже находившиеся под атаками: CVE-2023-6345, CVE-2023-5217, CVE-2023-4863, CVE-2023-3079, CVE-2023-4762, CVE-2023-2136 и CVE-2023-2033. Стоит отметить, что многие из них (например, CVE-2023-4762) были помечены как ошибки, используемые для развертывания шпионского программного обеспечения (ПО), всего через несколько недель после выхода патчей в браузере Chrome.

В начале 2024 г. Google исправил серьезную уязвимость нулевого дня в своем браузере Chrome в версии Web, которую активно эксплуатируют злоумышленники. Она открывала путь для выполнения кода и других кибератак на целевые конечные точки. Уязвимость, обозначенная как CVE-2024-0519 , является первой ошибкой нулевого дня Chrome, которую Google раскрыла в этом году, и вторая в браузере менее чем за календарный месяц. CVE-2024-0519 касается того, что Google описал как проблему доступа к памяти за пределами выделенных границ в движке JavaScript V8 Chrome. Такие уязвимости возникают, когда программа пытается получить доступ к ячейкам памяти за пределами выделенных ей границ.

Данные в таблице Google 0dayс названием In the Wild показывают, что с 2014 г., когда команда Google Project Zero по поиску ошибок впервые начала отслеживать активно эксплуатируемые уязвимости 0day, до конца 2018 г. не было публично раскрыто ни одной уязвимости нулевого дня в Chrome. С тех пор, с января 2019 г. по январь 2024 г., Google раскрыл в общей сложности 43 ошибки нулевого дня в Chrome, многие из которых также затронули браузеры на основе технологии Chromium, такие как Microsoft Edge.

Семнадцать уязвимостей нулевого дня затрагивают движок V8 JavaScript для браузера Chrome. Почти все они представляли собой схожие проблемы с повреждением памяти, которые позволяли выполнять широкий спектр вредоносной активности.

Публично опубликованные данные об уязвимостях показывают, что Chrome является одной из наиболее широко используемых технологий среди злоумышленников в последние годы. Аналитики по безопасности из ThreatMon указали на большую клиентскую базу Chrome, ведь на нее приходится почти 70% доли рынка браузеров во всем мире, как на одну из причин растущего интереса к этой технологии, как со стороны злоумышленников, так и охотников за ошибками. Другим фактором является практически повсеместное использование браузеров для доступа к приложениям, веб-сайтам, документам, PDF-файлам и другому контенту в интернете. Поскольку браузеры начинают заменять традиционные клиентские технологии, злоумышленники все чаще начинают нацеливаться на них.

Хотя Chrome был излюбленной целью, другие браузерные технологии не избежали интереса исследователей или злоумышленников. Например, Apple раскрыла в общей сложности 21 ошибку нулевого дня в своем браузерном движке WebKit с 2021 г. - 11 из них только в 2023 г.

Недавно компании Apple, и Google предупредили о злоумышленниках, пытающихся использовать уязвимости браузера в целях шпионажа. Например, в сентябре 2023 г., когда Google раскрыла ошибку нулевого дня (CVE-2023-5217) в библиотеке браузера Chrome, компания предупредила о коммерческом поставщике, который использует эту уязвимость для установки шпионского инструмента Predator на уязвимые устройства под операционной системе (ОС) Android.

Опасения по поводу атак на браузеры, похоже, подталкивают различные компании и предприятия по всему миру к внедрению мер по обеспечению ИТ-безопасности по использованию браузеров.

Поделиться

Поделиться