Новый троян атакует банки по всему миру через Outlook в ОС Windows

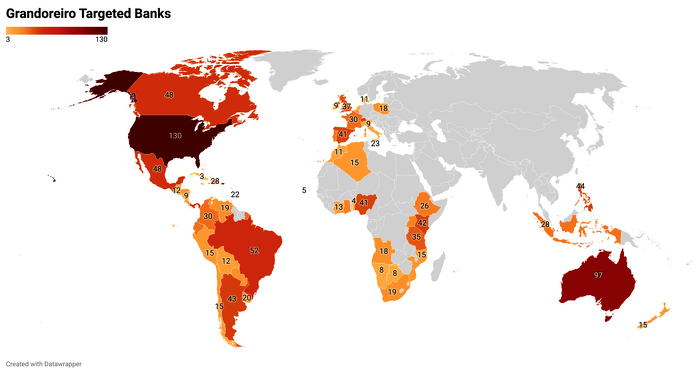

Банковский троян Grandoreiro ликвидированный в январе 2024 г., вернулся с новой силой, согласно новому отчету подразделения кибербезопасности IBM X-Force. Через два месяца после разгромной акции, операторы трояна возобновили атаки. Новый список целей вируса включает приложения более 1,5 тыс. банков, работающих в 60 странах.

Поворот дороги - это не конец пути

В конце января 2024 г. Федеральная полиция Бразилии (ФПБ) совместно с Международной организацией уголовной полиции (Интерпол), Национальной полицией Испании (НПИ), компаниями ESET и Caixa Bank ликвидировала троянскую группировку. Во время рейда были арестованы пять человек, внутренние правоохранительные органы провели тринадцать обысков по всей Бразилии.

По информации ФПБ и НПИ, троян Grandoreiro существовал с 2017 г. и был нацелен в основном на испаноязычные страны. Банковский троян вначале распространялся только на территории Латинской Америки, после 2019 г. объявился также в Португалии и Испании. Дальнейшее расширение географии, по всей видимости, вызвано попыткой бразильских властей ликвидировать инфраструктуру трояна Grandoreiro для Windows в январе 2024 г.

По данным исследовательской команды оценки угроз X-Force из IBM, около 1,5 тыс. банков в более чем 60 странах стали жертвами широкомасштабной кампании с использованием банковского трояна Grandoreiro, которая началась всего через два месяца после того, как троян был уничтожен в ходе международной операции правоохранительных органов.

Атаки в рамках этой кампании включали рассылку фишинговых писем, подделывающихся под правительственные организации Аргентины, Мексики и Южной Африки, которые заманивали получателей на ссылки для загрузки, запускающие загрузчик Grandoreiro, говорится в отчете команды IBM X-Force. Такой загрузчик на май 2024 г. запускает значительно улучшенный вариант банковского трояна.

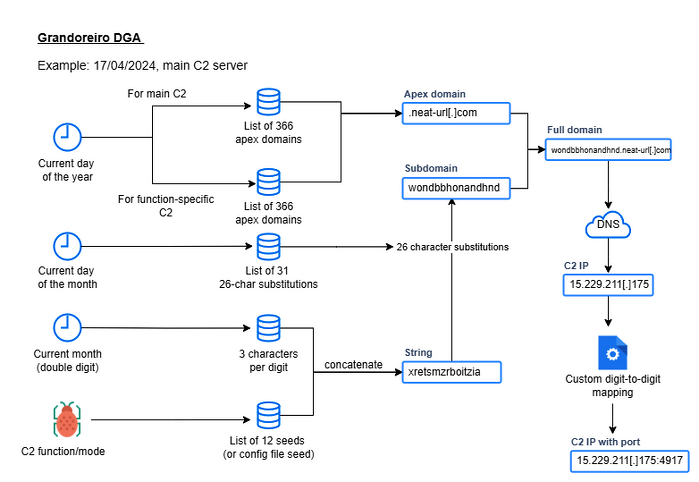

Вирус включает более надежные алгоритмы дешифрования и генерации доменов, обновленные механизмы нацеливания и сохранения клиента Microsoft Outlook, расширенный набор команд и нацеливание на банковские приложения и криптовалютные кошельки.

Загрузчик при запуске проверяет окружение на наличие песочниц, собирает информацию о зараженном хосте, отправляет ее на C2-сервер и ждет дальнейших инструкций. В обновленный троян Grandoreiro также добавлена функция профилирования жертв. Если жертва находится в России, Чехии, Польше и Нидерландах или использует Windows 7 на территории США, то дальнейшее выполнение трояна Grandoreiro на май 2024 г. автоматически прекращается. В противном случае на машину загружается целевой банкер.

Ходы по проникновению в систему

Атаки начинаются с фишинговых писем, в которых получателям предлагается щелкнуть ссылку, чтобы просмотреть счет или произвести платеж, в зависимости от характера приманки и государственного учреждения, олицетворяемого в сообщениях.

Пользователи, которые в конечном итоге нажимают на ссылку, перенаправляются на изображение значка PDF, что в конечном итоге приводит к загрузке ZIP-архива с исполняемым файлом загрузчика Grandoreiro.

Размер пользовательского загрузчика искусственно увеличивается до размера более 100 МБ, чтобы обойти программное обеспечение (ПО) для сканирования на наличие вредоносных программ.

Функциональность трояна широкий

Вредоносная программа Grandoreiro, предлагает разнообразный набор команд, включая возможность открывать удаленный доступ к ИТ-системе, выполнять файловые операции и включать специальные режимы. Один из его новых модулей предназначен для сбора данных из Outlook и отправки спам-сообщений с учетной записи жертвы, что делает его сложной и потенциально опасной угрозой.

Используя Outlook Security Manager, хакеры могут создать надстройку, которая обходит Outlook Object Model Guard, позволяя получить несанкционированный доступ к защищенным объектам. Такой подход может быть полезен для автоматизации определенных задач или рабочих процессов в Outlook, но важно отметить, что при неправильной реализации он также может повысить риск уязвимостей в системе безопасности. Такой трюк позволяет обмануть охранника Outlook Object Model Guard, выводящего предупреждения при попытках доступа к защищенным объектам.

Используя локальный клиент Outlook для рассылки спама, Grandoreiro может распространяться через почтовые ящики зараженных жертв по электронной почте. Это вероятно и способствует большому объему спама на май 2024 г., наблюдаемому от Grandoreiro исследователями из X-Force.

Банковские трояны

Вредоносные программы в виде банковских троянов, которые крадут финансовые и конфиденциальные данные. В основном с с мобильных устройств, таких как смартфоны и планшеты. Банковские трояны часто маскируются под легитимные приложения или прячутся в официальных ПО.

Трояны могут получить доступ к пользовательским устройствам, жертва может загрузить вредоносные приложения из неофициальных магазинов приложений, переходя по вредоносным ссылкам или вложениям электронной почты. Попав на устройство пользователя, вирусы скрываются, чтобы избежать обнаружения со стороны защитного ПО и пользователей.

Вирусы могут записывать нажатия клавиш, когда кто-то взаимодействует с мобильными банковскими приложениями на мобильных телефонах, собирая таким образом конфиденциальную информацию, такую как учетные данные для входа, PIN-коды и номера счетов, которые они могут зафиксировать во время взаимодействия жертвы со своим личным кабинетом (ЛК). Эти данные передается злоумышленникам, предоставляя ему несанкционированный доступ к учетной записи пользователя.

Вредоносное ПО может использовать фальшивые экраны входа в ИТ-систему, которые перекрывают легитимный интерфейс мобильного банковского приложения жертвы, и когда пользователи вводят свои учетные данные, они неосознанно предоставляют их злоумышленникам.